1.1. Planeación de negocios

Idea de negocio

La informática está para un negocio, para apoyar funciones, funciones de negocio de una organización, de

una

institución... Sea pública o privada, no gubernamental, etc. La idea de negocio alcanzar el

empredimiento a

través de un modelo y un plan de negocio. Esto hace provecho de las oportunidades como lo son las

necesidades,

la falta de competencia, o la ausencia de proveedores, etc. Ahí donde veas problemas, está tu

oportunidad de

negocio.

- ¿Cuál es el producto o servicio que ofrecerás? Luego, ¿quiénes son tus clientes?

- ¿A quiénes está dirigido el producto o servicio?

- ¿Por qué consideras que este producto o servicio es necesario?

- El papel más importante de un analista de sistemas en los negocios es...

- Comprensión técnica de los sistemas de información

- Resolución de problemas

- Saber qué datos necesitan ser almacenados y usados

- Habilidades especiales de programación

Modelo de negocio

El modelo de negocio establece las bases para validar la viabilidad del proyecto. Consiste en un

documento

donde

se determinan elementos clave como los siguientes:

- Propuesta de valor

- Consumidores

- Aliados

- Recursos clave

- Actividades clave

- Relación con la clientela

- Generadores de costos

- Fuentes de ingreso

- Se refiere a la división de un sistema en procesos o subsistemas:

- Diseño del sistema

- Gestión de datos

- Programación

- Descomposición funcional

Plan de negocio

El plan de negocio reúne toda la información necesaria para poner en marcha tu idea: objetivos,

estrategias,

estudio de mercado, inversiones, organización, proveedores, políticas económicas, entre otros elementos.

Es

un

documento que debe ser detallado, claro, flexible y actualizarse cada determinado tiempo. Las preguntas

básicas

que se resuelven en un plan de negocio son:

- ¿Qué necesidad u oportunidad pretende cubrir el negocio?

- ¿Cuál es el mercado?

- ¿Qué productos o servicios similares existen?

- ¿Qué canales de distribución emplearé?

- ¿Cuál es la política de precios de los productos o los servicios?

- ¿Cuáles son los ingresos esperados?

Un plan de negocio solo es posible gracias al modelo de negocio. La función de este último es plantear

objetivamente por qué un negocio puede funcionar, mientras que el plan de negocio especifica cómo será

ejecutado

cada aspecto que interviene en una empresa.

- El proceso de entender y especificar en detalle lo que debe lograr el sistema de

información se llama... de sistemas.

- Diseño

- Especificación

- Análisis

- Administración

Diseño de soluciones

Una característica básica de las ideas de negocio es que estas responden oportunamente a problemas o

necesidades

de personas con determinadas características comunes. Moldea, crea prototipos y prueba tu producto o

servicio

para validar que responde a tales necesidades. Hazlo a través del diseño de soluciones, una metodología

que

consiste en:

- Entender

- Idear

- Decidir

- Prototipar (prueba de concepto)

- Testear

- Una descripción de los sistemas de información integrados que necesita la

organización

para llevar a cabo sus funciones comerciales se llama...

- Reingeniería de procesos de negocio

- Plan de arquitectura de la aplicación

- Plan de arquitectura tecnológica

- Planificación de recursos empresariales (ERP)

NOTA: La reingeniería se da después de que ya existe un plan de arquitectura tecnológica. Reingeniería es

actualizar.

1.2. Necesidades de información e infraestructura

1.2.1. Conceptos

Una organización organización es un sistema sociotécnico

compuesto

por una serie de subsistemas (humano, de decisión, estructural, económico-tecnológico, documental, etc.)

que

deben integrarse y coordinarse para el logro de un objetivo o fin organizativo específico.

La necesidad de información como "aquello que un individuo

debe

poseer para la realización de su trabajo, su investigación, su realización personal..."

- Una descripción del hardware, el software y las redes de comunicaciones

necesarias

para

implementar los sistemas de información planificados se llama...

- Planificación estratégica de los sistemas de información

- Planificación de la arquitectura de aplicaciones

- Plan de arquitectura tecnológica

- Planificación de los recursos empresariales (ERP)

Un usuario es un individuo o un grupo de personas que

enfrentan

una realidad que les plantea un problema y que tienen una capacidad para resolverlos, lo que supone la

identificación de requerimientos de información y la utilización de dicha información. Son quienes

definen

las

políticas y productos de un sistema de información. Es un componente activo, participativo y

determinante en

los

sistemas de información. Son quienes utilizan la información para la toma de decisiones o aplicarla en

procesos

de decisión.

- ¿Cuál de los siguientes es un ejemplo de una técnica utilizada para completar

actividades

específicas de desarrollo del sistema?

- Planificación de proyectos

- Entorno de desarrollo integrado (IDE)

- Proveedor de servicios de aplicación (ASP)

- Gestión de la cadena de suministro (SCM)

Usuarios reales: Personas u organizaciones que hacen un

uso

efectivo de los recursos y servicios de una unidad de información. Pueden ser:

- Usuarios irregulares o esporádicos: p. ej. a niveles

gerenciales y de dirección

- Usuarios frecuentes: Saben lo que necesitan y usan

directamente los servicios de un SI; son quienes alimentan el SI tales como puntos de venta

- Usuarios potenciales: Aquellos que por diferentes

razones

no hacen uso de los recursos; son aquellos que pueden solicitar acceso pero no lo hacen, p. ej. a

niveles directivos

- El último paso del enfoque del analista para resolver problemas es...

- Decida cuál es la mejor solución y haga una recomendación

- Monitor para asegurarse de que obtiene los resultados deseados

- Verifique que los beneficios de resolver el problema superen los costos

- Implementar la solución

Un sistema es un conjunto de cosas que ordenadamente

relacionadas entre sí contribuyen a un objetivo determinado.

Un sistema de información (SI) es una entidad abstracta de

la

que dependen, en mayor o menor medida, todos los sistemas organizacionales porque es un conjunto formal

de

procesos que operan sobre una colección de datos estructurada según las necesidades de la organización

para

recopilar, elaborar y distribuir la información (o parte de ella) necesaria para las operaciones de la

organización y para las actividades de decisión y control correspondientes (toma de decisiones) para

desempeñar su actividad de acuerdo a sus objetivos.

- Las habilidades en un área no técnica, como la entrevista y la gestión de

equipos, se

denominan...

- Habilidades inherentes

- Habilidades técnicas

- Habilidades duras (hard)

- Habilidades blandas (soft)

Un sistema de información está formado por los siguientes componentes:

- Procedimientos y prácticas habituales de trabajo

- Equipos de soporte

- Información

- Personas

- Conocimientos

- Usuarios

- El dominio del problema es la parte del desarrollo de sistemas que se refiere

al...

- Problemas asociados al entorno informático

- Área del negocio del usuario para la cual se está desarrollando un sistema

- Problemas de la organización de la empresa

- Área de la industria que se traduce en una competencia más intensa

Datos: Observaciones sencillas de hechos reales que se

estructuran fácilmente; se almacenan mediante el uso de tecnologías; son cuantificables o

categorizables; se

transfieren con facilidad. Los datos no tienen significado asociado.

- La fase... comienza solo después de que el nuevo sistema ha sido instalado y

puesto

en producción, y dura toda la vida productiva del sistema.

- Análisis

- Diseño

- Implementación

- Apoyo

Información: Datos procesados que tienen significado,

propósito, pertinencia y valor para el receptor; se presentan en un contexto que les da significado; es

útil

para la toma de decisiones, la resolución de problemas y el control.

- Requieren de análisis

- Necesitan consenso sobre su significado

- La intermediación humana es imprescindible

- Solo las personas dan significado a los datos y los convierten en información

- Información = Datos + Significado

- La mayoría de los sistemas de información nuevos deben comunicarse con otros

sistemas existentes, por lo que el diseño del método y los detalles de estos enlaces de comunicación

deben definirse con precisión. Estos se llaman...

- Modelos

- Interfaces del sistema

- Mesas de ayuda

- Interfaces de diseño

- Diseño del sistema

- Programación

- Pruebas del sistema

- Análisis del sistema

Conocimiento (K):Mezcla de experiencia, valores,

información y

saber hacer que es útil para la acción. Se origina y aplica en la mente de las personas. Es la capacidad

de

resolver un determinado problema con una efectividad determinada. El conocimiento existe dentro de las

personas como parte de la complejidad humana. Los conocimientos forman parte de los recursos intangibles

de

las organizaciones (¿hasta no ser materializadas p. ej. en documentación y enseñadas p. ej. en

tradiciones y

hábitos, rituales y obligaciones?).

- K = I + S = Conocimiento = Información + Significado

- El término "..." significa que las actividades laborales se realizan una vez,

luego

otra vez, y una vez más.

- Programación eXtreme (XP)

- Iteración

- Modelado ágil

- Proceso Unificado (UP)

- Diseño del sistema

- Programación

- Pruebas del sistema

- Análisis del sistema

1.2.2. Flujos de información en las organizaciones

En las organizaciones existen recursos visibles o tangibles como el capital, los materiales o las

máquinas

necesarias para llevar a cabo las operaciones diarias, y recursos invisibles o intangibles como la

imagen de

marca, la habilidad tecnológica, el dominio de los canales de distribución, la información y el

conocimiento.

El éxito de una organización no depende sólo de cómo maneje sus materiales sino de cómo aproveche sus

activos intangibles. Y su correcto desarrollo depende de

que

exista un adecuado flujo de información entre la organización y su entorno y entre las distintas

unidades de

la organización.

- El dominio del problema es la parte del desarrollo de sistemas que se refiere

al...

- Problemas asociados al entorno informático

- Área del negocio del usuario para la cual se está desarrollando un sistema

- Problemas de la organización de la empresa

- Área de la industria que se traduce en una competencia más intensa

- Diseño del sistema

- Gestión de datos

- Descomposición funcional

- Programación

Existen cinco flujos de información en las organizaciones:

- De autoridad formal: Flujo jerárquico según el organigrama.

- Flujos reguladores: Información requerida para cumplir con funciones laborales.

- Comunicaciones informales: Relaciones interpersonales.

- Flujos de constelación de trabajo: Entre personas que, por trabajar juntas, precisan de sistemas

comunes

que las interconectan.

- De decisiones: Información para tomar decisiones únicas.

- La primera actividad oficial del equipo del proyecto cuando inicia la fase de

planificación del proyecto es...

- Definir el problema del negocio

- Personal del equipo del proyecto

- Desarrollar un análisis de costo / beneficio

- Escribe una propuesta de proyecto

- Diseño

- Especificación

- Análisis

- Administración

1.2.3. Análisis de las necesidades de información en los SI

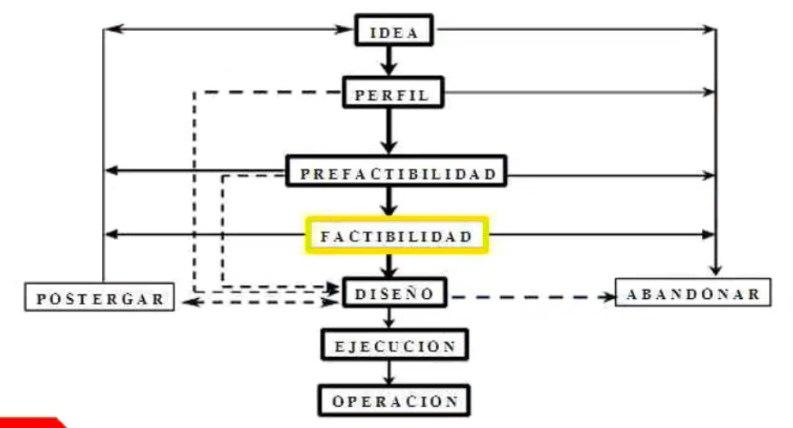

Dentro del ciclo de los sistemas de información (planificación, viabilidad, diseño, implantación y

funcionamiento) el análisis de necesidades son investigaciones capaces de proporcionar información

relevante

para llevar a cabo una adecuada planificación del SI.

También sirven para evaluar si las unidades de información existentes cubren las necesidades de

información

de un colectivo de usuarios.

Son investigaciones que siempre deben tener en perspectiva al colectivo de usuarios potenciales.

Planificación

El proceso de planificación consiste en establecer un marco de referencia para poder diseñar o

rediseñar sistemas, servicios o centros de información. La planificación tiene el cometido u objetivo de

establecer una misión, propósitos o metas, objetivos, prioridades y planes de acción para desarrollar un

nuevo sistema de información, o para alcanzar el cambio o modificación propuesta en un sistema ya

existente.

- Un programa... es uno que tiene un principio y un final.

- Iterativo

- Estructurado

- Incremental

- Orientado a objetos

- Diseño

- Especificación

- Análisis

- Administración

1.2.4. Métodos para examinar las necesidades de información

Cuestionarios

Se entiende por cuestionario al conjunto de preguntas, preparadas cuidadosamente, sobre hechos y aspectos

que

interesan en una investigación, para su contestación por la población general o una muestra a la que se

extiende el estudio emprendido.

- El modelo gráfico clave de los requisitos de los sistemas utilizados con el

análisis

estructurado es el...

- Diagrama de flujo

- Diagrama de flujo de datos (DFD)

- Diagrama de clase

- Tabla de evaluación de proyectos y técnica de revisión (PERT)

Observación

El uso de técnicas de observación también se ha mostrado eficaz para las investigaciones del papel que la

información juega en el desarrollo de las actividades de los usuarios, y de los hábitos desarrollados en

la

búsqueda de información.

-

La programación "..." divide los programas más complejos en una jerarquía de módulos de programa.

- Incremental

- Iterativa

- Orientada a objetos

- De arriba hacia abajo

-

La programación "..." divide los programas complejos en clases.

- Incremental

- Iterativa

- Orientada a objetos

- De arriba hacia abajo

Técnica del incidente crítico

La técnica del incidente crítico consiste en una serie de procedimientos puestos en marcha con el fin de

recoger información directa sobre la conducta de los individuos, de modo que sus resultados puedan

utilizarse para solucionar problemas de índole práctica y para el desarrollo de principios psicológicos.

- Incidente es aquel evento que provoca problemas pero nadie sale dañado, ni sistema, ni hardware, ni

software, ni personas, ni la información, ni operaciones, etc.; no hay consecuencias de daños. El

accidente si genera daños.

- La técnica "..." fue desarrollada para proporcionar algunas pautas para decidir

cuál

debería ser el conjunto de programas, qué debería lograr cada programa y cómo debería organizarse el

programa en una jerarquía.

- Programación extrema (XP)

- Orientado a objetos

- Diseño estructurado

- Carta de estructura

Métodos de consenso

Su propósito genérico es conseguir acuerdos entre un conjunto de expertos sobre aspectos controvertidos.

Dentro del método de consenso podemos encontrar dos tipos diferenciados de técnicas: la técnica Delphy y

la

del focus group.

La técnica Delphy. Es un proceso de grupo desarrollado originalmente por Dalley y sus colaboradores en la

Rand Corporation como instrumento de ayuda para planificar el modo de alcanzar objetivos y predecir

algunos

cambios tecnológicos.

La técnica del focus-group (grupos orientados). Se basa en la realización de reuniones, donde se intenta

aplicar un procedimiento estructurado para obtener de los participantes su opinión sobre el problema

objeto

de debate.

-

Un concepto clae en el enfoque del modelo "..." es el enfoque. en el riesgo

- Espiral

- Programación extrema (XP)

- Riesgo

- Ágil

- El modelo ágil integra el riesgo al ciclo de desarrollo.

Análisis de documentos

Se trata de un método indirecto que, sin consultar a los usuarios, permite conocer sus hábitos,

necesidades y

usos de información.

Se realiza a partir de los documentos que producen o publican los usuarios o a partir de aquellos que

solicitan para sus investigaciones.

Tipos de análisis de documentos: análisis de referencias citadas; análisis de peticiones de documentos.

-

El enfoque "..." es un enfoque de SDLC que asume que las diversas fases de un proyecto se pueden

completar de manera totalmente secuencial.

- Cascada

- Artefacto

- Prototipo

- Modelo espiral

-

La gestión del proyecto implica la planificación, el monitoreo y el control de las personas, los

procesos y los eventos que ocurren a medida que el software evoluciona desde un concepto preliminar

hasta una implementación operativa.

-

PM-CMM significa

- Modelo de madurez de la capacidad de gestión de personas

- Modelo de madurez de la capacidad de gestión de procesos

- Modelo de madurez de la capacidad de gestión de producto

- Modelo de madurez de la capacidad de gestión de proyectos

-

¿Quién define los problemas de negocios que a menudo tienen una influencia significativa en el

proyecto?

- Practicantes

- Gerentes de proyectos

- Altos directivos

- Ninguna de las mencionadas

-

Los programas de computadora que hacen posible que diferentes marcas de computadoras se transfieran

datos entre sí se llaman:

- Software del centro de mensajes

- Software de base de datos

- Software de comunicación

- Todas las anteriores